Mit der Digitalisierung und Vernetzung von Maschinen und Anlagen geht eine immer größere Abhängigkeit von zuverlässiger Software einher. Security-Vorfälle sorgen bereits heute für Produktionsstillstand (30 %), Safety-Gefährdungen (2 %) und Qualitätseinbußen (19 %) (vgl. VDMA Studie Industrial Security).

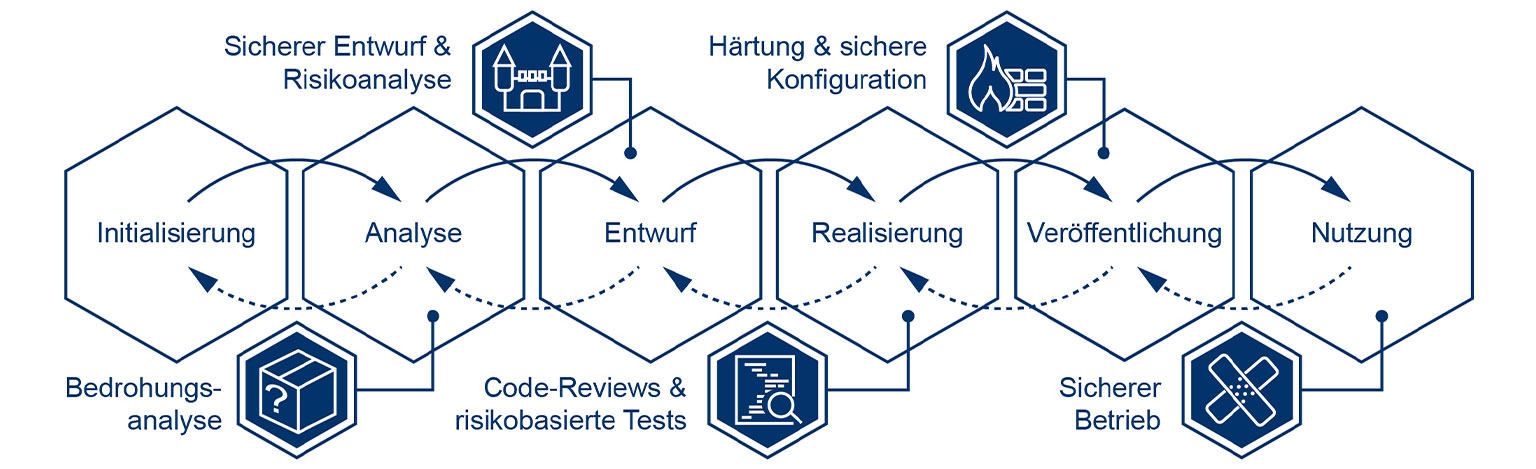

Häufige Ursache von Security-Vorfällen sind Schwachstellen in der Software. Die Gefahren derartiger Vorfälle wachsen durch Integration von neuen Funktionen (z.B. Predictive Maintenance, OPC UA) beständig. Nicht immer findet die Integration neuer Softwarefunktionen mit dem dafür notwendigen Wissen statt. Sicherheit wird, wenn überhaupt, oft erst am Ende integriert. Genau hier setzt Security by Design an: Übergeordnetes Ziel ist es, dass Security in der Entwicklung von Anfang an mitgedacht wird. Mit dem richtigen Security-by-Design-Konzept können Sie…

- Security auf Grundlage der IEC 62443 über den kompletten Produktlebenszyklus berücksichtigen.

- Security-Risiken besser erkennen.

- Prinzipien sicherer Software-Architektur verstehen.

- Prinzipien der sicheren Implementierung einsetzen.

- ein sicheres Deployment gewährleisten.

- die Nutzung eines Systems sicher gestalten.

Fraunhofer-Institut für

Fraunhofer-Institut für